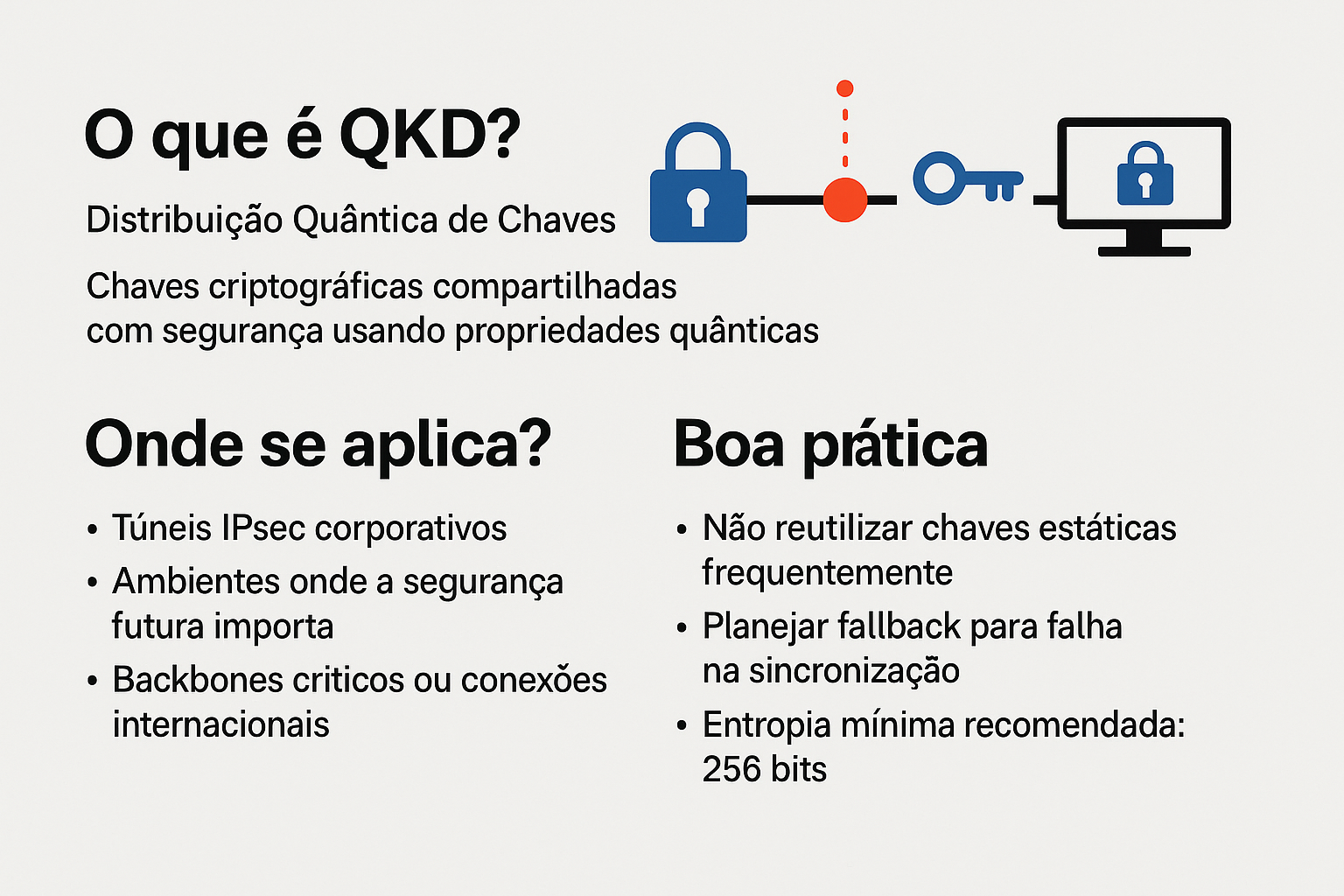

Com a chegada das tecnologias quânticas e o consequente risco à criptografia clássica, surgem novas abordagens para proteger a comunicação contra ataques futuros baseados em computadores quânticos. Uma dessas técnicas é a Quantum Key Distribution (QKD) — ou Distribuição Quântica de Chaves. A MikroTik, por meio de seu sistema RouterOS, apoia uma funcionalidade relacionada de “Post-Quantum Pre-shared Key (PPK)” com integração a QKD. Neste artigo você vai entender:

O que é QKD (e PPK)

Onde se aplica (cenários práticos)

Boas práticas ao usar QKD/PPK no RouterOS (e de modo geral)

O que é QKD? E o que é PPK?

QKD (Distribuição Quântica de Chaves)

QKD é uma técnica de distribuição de chaves criptográficas baseada em princípios da mecânica quântica. A ideia é usar propriedades quânticas (por exemplo, estados de fótons) para que duas partes possam gerar e compartilhar chaves simétricas com segurança — de modo que qualquer tentativa de interceptação da chave cause distúrbios detectáveis.

Importante: QKD não é um algoritmo de criptografia propriamente dito, mas sim um mecanismo para distribuir chaves de forma segura entre duas partes.

Em ambientes práticos, um Key Management Entity (KME) (ou KDC quântico) pode atuar como servidor de distribuição de chaves quânticas, fornecendo chaves frescas para os dispositivos clientes.

PPK (Post-Quantum Pre-shared Key)

No contexto do RouterOS da MikroTik, surge um conceito chamado PPK (Post-Quantum Pre-shared Key). A ideia é fortalecer os mecanismos de troca de chaves já empregados no IPsec para serem resistentes a ataques quânticos.

A MikroTik documenta três fontes possíveis para PPK:

Static PPK – uma chave secreta configurada manualmente para cada par (peer).

PSK dinâmico – chaves geradas e usadas apenas uma vez (one-time).

QKD – chaves distribuídas dinamicamente por um servidor QKD (KME), consumidas após uso.

As chaves dinâmicas (PSK ou QKD) são consideradas mais seguras para uso prolongado, justamente por eliminarem o risco de reutilização ou de exposição prolongada.

Para garantir segurança pós-quântica, a MikroTik recomenda (seguindo a RFC 8784) que as chaves PPK tenham ao menos 256 bits de entropia, o que confere aproximadamente 128 bits de segurança pós-quântica.

Se você quer aprender mais sobre MikroTik aqui na SIXCORE temos treinamentos oficiais e também treinamentos gravados. O Treinamento que fala mais sobre IpSec é o MTCSE

Onde se aplica QKD / PPK?

A integração de QKD/PPK em ambientes de rede pode ser útil especialmente em cenários críticos ou sensíveis, onde a confidencialidade a longo prazo é fundamental. Aqui estão alguns contextos de aplicação:

Túneis IPsec corporativos: especialmente entre data centers ou locais que exigem alta confiança (governo, setor financeiro, infraestrutura crítica).

No RouterOS, o uso de PPK significa que além das negociações tradicionais de IKE, há uma camada adicional pós-quântica de segurança.Ambientes onde a segurança futura importa: se você está planejando que seus dados sensíveis permaneçam confidenciais mesmo após o advento de computadores quânticos, usar técnicas híbridas (criptografia clássica + mecanismos resistentes a ataques quânticos) é desejável.

Backbones críticos ou interconexões internacionais: onde ataques sofisticados ou espionagem de longo prazo são uma preocupação.

Casos experimentais ou de pesquisa: o uso de QKD ainda é emergente, envolvendo hardware especializado (por exemplo, canais ópticos quânticos). Em muitos casos, a “integração de QKD” na documentação da MikroTik refere-se a conectividade com servidores externos de KME ou sistemas híbridos.

No entanto, vale notar que a adoção de QKD ainda é limitada por fatores práticos (custo, infraestrutura ótica, limitação de distância, compatibilidade, etc.). A funcionalidade no RouterOS é uma ponte entre o mundo tradicional do IPsec e as técnicas emergentes de segurança quântica.

Como funciona no RouterOS — fluxo básico

Para usar QKD/PPK no contexto da MikroTik, o fluxo geral se dá da seguinte forma:

Configuração de certificados

Importar certificado da CA

Importar certificado servidor/cliente SAE (Security Association Entity) para autenticação com o servidor de QKD

Configuração do cliente QKD / ligação ao KME

No RouterOS, configura-se o endereço do KME, tamanho da chave (por exemplo, 32 bytes = 256 bits), cache-size, identificadores de peer, etc.

O dispositivo RouterOS pode atuar como cliente do KME, sem necessidade de hardware extra.

Configuração de perfis, peers e políticas IPsec

Cria-se perfil IPsec com

ppk = qkdDefine-se peer com troca IKEv2

Define-se proposta (algoritmos de autenticação, cifra, PFS)

Cria-se política (src/dst, peer, etc.)

Comportamento operacional

As chaves obtidas dinamicamente (via QKD ou PSK) são usadas e depois descartadas (consumidas).

A chave estática pode permanecer como fallback, mas seu uso constante enfraquece a segurança se reutilizada repetidamente.

É importante que, se as chaves dinâmicas se esgotarem ou houver falha de sincronização, o sistema possa reverter ao fallback estático para evitar interrupção de túnel.

Interoperabilidade

Em cenários com LibreSwan, é necessário configurar

ppk=insisteintermediate=yespara IKEv2.Alguns clientes podem não aplicar PPK para ESP SA (apenas para IKE).

Identificadores de SAE e certificados devem coincidir exatamente entre os peers KME.

Boas práticas ao adotar QKD / PPK em ambientes de rede

Aqui vão algumas recomendações e cuidados que você pode destacar no seu blog:

Nunca reutilize chaves estáticas frequentemente

O grande benefício de chaves dinâmicas (PSK one-time ou QKD) é que elas não são reutilizadas, o que reduz exposição. Se você usar uma chave estática repetidamente, a segurança pós-quântica será comprometida.Tenha fallback bem planejado

Mesmo que você dependa de QKD ou PSK dinâmico, mantenha um fallback estático ou outro mecanismo para que o túnel IPsec não quebre se ocorrer falha na obtenção da nova chave.Entropia mínima recomendada

Use chaves com pelo menos 256 bits de entropia — o padrão mínimo sugerido para alcançar ~128 bits de segurança contra ataques quânticos.Monitoramento de sincronização e consumo de chaves

Já que chaves dinâmicas são consumidas, é fundamental monitorar o estado do cache de chaves, consumo e sinalizar situações de exaustão ou dessincronização entre pares.Padronize configuração de certificados e identificadores

As comunicações com o KME (servidor de QKD) exigem certificados e identificadores de SAE consistentes entre os pares. Divergências causam falhas de autenticação.Atualização de firmware / software e aderência a padrões (RFC / IETF)

A funcionalidade de PPK + QKD no RouterOS está alinhada com recomendações como a RFC 8784 (sobre segurança pós-quântica em IKEv2).

Ao usar clientes não-MikroTik, é importante garantir que estão compatíveis com os drafts ou padrões adotados.Testes controlados antes do uso em produção

Em ambientes sensíveis, realize testes de falha, sincronização e interoperabilidade em laboratório antes de migrar para produção.Avaliação custo-benefício

Dado que QKD ainda exige infraestrutura (em muitos casos) e está em estágio emergente, avalie se o benefício justifica o investimento no seu ambiente. Para muitos casos corporativos, um modelo híbrido (criptografia clássica reforçada + PPK) pode ser mais realista.